Verbraucherschützer haben getestet, welche Zugriffsrechte 50 Apps verlangten, die sowohl im Google Play Store als auch im Apple iTunes Store zu kaufen sind. (…) Zugriffsberechtigungen sollten nur so viel wie nötig und so wenig wie möglich angefordert werden.

Nicht ungewöhnlich seien Zugriffe der Apps zum Beispiel auf Adress- und Standortdaten der Nutzer, den Browserverlauf oder die Identifikationsnummer des Gerätes. (…) Außerdem haben die meisten Verbraucher eine Vielzahl an unterschiedlichen Apps auf Ihren Endgeräten installiert: Mitgeteilt wird einmal der Standort, ein anderes Mal das Alter und das Gewicht des Verbrauchers, wieder andere Apps wollen Einblick in die Kontaktliste und die Seriennummer des Endgeräts. (…) “Der App-Check hat gezeigt, dass dringender Handlungsbedarf besteht, um die Nutzung von Apps künftig transparenter und sicherer zu machen”, sagte Elbrecht.

Dieser Handlungsbedarf kann jedenfalls unter Android bereits von Nutzerseite erfüllt werden — freie “AOSP”-basierte (also nicht geräteherstellerseitig mit Eigenwerbung versehene) Distributionen wie CyanogenMod, SlimKat und ParanoidAndroid machen’s möglich. (Im Folgenden wird SlimKat auf einem Samsung Galaxy S4 verwendet, gegebenenfalls weichen Menüs und Aussehen etwas von den Abbildungen ab.)

Voraussetzung ist ein Smartphone mit einer dieser Distributionen und freigeschalteten “root”-Rechten (das ist meist bereits der Fall, es lässt sich unter anderem mit der app Root Checker prüfen). Aus Gründen werde ich hier darauf verzichten, die Einrichtung eines entsprechenden Systems für jedes Gerät zu erläutern, benutzt bitte dazu bei Bedarf die Suchmaschine eurer Wahl.

Das Android-Befugnissystem ist zwar fein gegliedert, hat aber den Nachteil, dass man als Benutzer kaum Eingriffsmöglichkeiten hat. Bei der Installation wird angezeigt, was die jeweilige app gern tun können würde, einen An-Aus-Schalter sucht man jedoch meist vergebens. Eine der beiden Funktionen, die zur Änderung dieses Umstands von Bedeutung sind, heißt “Privacy Guard” (nicht zu verwechseln mit der app Android Privacy Guard, die etwas ganz anderes tut) und ist Teil vieler “AOSP”-Distributionen. Mithilfe ihrer ist es möglich, einzelnen apps wichtige datenschutzbezogene Befugnisse (etwa das Auslesen der Kontaktliste) einfach zu entziehen.

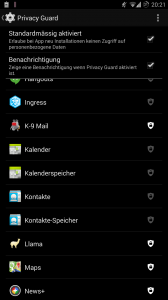

Dafür muss die Funktion erst mal aktiviert werden (was wohl meist bereits der Fall ist). Im Beispiel ist sie unter Einstellungen → Sicherheit → Privacy Guard zu finden:

Ich empfehle die Benachrichtigungen ebenfalls zu aktivieren, denn dann wird, wenn eine app mit “verbotenen” Funktionen gestartet wird, dies im Benachrichtigungsfeld angezeigt, wo es per einfachem Antippen geändert werden kann. Ansonsten ist auch ein Umweg über Einstellungen → Apps → (Name der App) möglich. — Ist die Funktion aktiviert, so dürfen neue apps quasi nichts mehr ohne gesonderte Erlaubnis. (Wissenswert ist das vor allem, wenn man etwa eine Drittanbieter-SMS-app verwendet — die darf dann keine SMS-Nachrichten empfangen oder versenden, bis man es ihr erlaubt.)

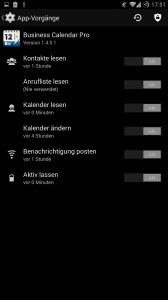

Ein Beispiel: Der Business Calendar Pro muss natürlich in der Lage sein, meinen Kalender auszulesen und gegebenenfalls zu ändern, andere apps aber nicht. Also schaue ich mir mit aktiviertem “Privacy Guard” mal die Liste der angeforderten Berechtigungen an:

Ja, da ist einiges dabei. Ein Antippen von “Ändern” (oder von der Benachrichtigung, sofern aktiviert) lässt separates Aktivieren und Deaktivieren einzelner Berechtigungen zu:

Damit ist die größte “Gefahr” gebannt. Theoretisch wäre das auch mit umstrittenen apps wie WhatsApp möglich: Wenn diese das “Telefonbuch” nicht mehr auslesen können, sind Hintertürchen zwar immer noch unangenehm, aber gefährden wenigstens keine Dritten mehr. Was der “Privacy Guard” nicht kann: Internetzugriff verbieten. Das ist blöd, weil manche apps ihn nur brauchen, um Werbung herunterzuladen, und “AdAway” und ähnliche Lösungen oft ein merkwürdiges Verhalten zeigen, aber ohne Weiteres nicht zu ändern.

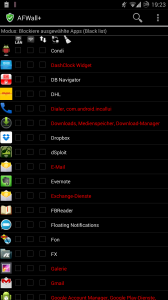

Dieses Weitere heißt iptables, eine “Personal Firewall” im Linuxkernel und somit auch Teil von Android. iptables erlaubt das gezielte Blockieren (oder Erlauben) bestimmter Verbindungen. Das könnte man ausnutzen. (Ungeachtet dieser Idee: Paketfiltersoftware sollte niemals — auch nicht auf dem Desktop — Teil eines “Sicherheitskonzepts” sein; wer bewusst apps mit eigenartigen Befugniswünschen installiert, der macht einen großen Fehler.) Die Verwendung von iptables setzt “root”-Rechte und ein wenig Ahnung von der Materie voraus — es gibt mit AFWall+ aber auch eine grafische Oberfläche, mithilfe derer es möglich ist, apps gesondert bestimmte Netzwerkrechte für jede Verbindungsart zu entziehen oder zu gewähren.

Zu Beginn läuft AFWall+ im “Whitelist”-Modus, lässt also nur apps mit dem Internet “reden”, die dafür freigeschaltet wurden. Ich empfehle bei fehlenden Kenntnissen, dass man entweder die Finger von iptables und seinen Möglichkeiten lässt oder wenigstens zuerst (einfach antippen) den “Blacklist”-Modus aktiviert, also nur bestimmte apps “aussperrt”. Anschließend sollte AFWall+ über den entsprechenden Menüeintrag “aktiviert” werden, dadurch werden die Änderungen in iptables übernommen.

Eine einfachere Lösung scheint es tatsächlich nicht zu geben; außer auf die Installation von gierigen mobilen Anwendungen zu verzichten. Aber das ist natürlich undenkbar.