(Vorbemerkung: Es folgt ein langweiliger Beitrag über Sicherheitsvorkehrungen von Microsoft Windows. Bei Desinteresse an diesem Thema ist sanftes Ignorieren die empfohlene Vorgehensweise.)

Das Gejammer ist mal wieder groß:

Das Bundesamt für Sicherheit in der Informationstechnik (BSI) hat eine aktuelle Sicherheitswarnung für den Internet Explorer von Microsoft herausgegegen. Das Amt weist Internetnutzer auf eine bisher unbekannte, kritische Schwachstelle in dem Internet-Zugangsprogramm hin.

(Wie man auf etwas hinweisen kann, was „unbekannt“ ist, erschließt sich mir nicht.)

Die Lösung?

Ein Sicherheitsupdate des Herstellers ist derzeit nicht verfügbar. Daher empfiehlt das BSI allen Nutzern des Internet Explorers, so lange einen alternativen Browser für die Internetnutzung zu verwenden, bis der Hersteller ein Sicherheitsupdate zur Verfügung gestellt hat.

Tja, geht halt nicht.

Viele Windowsanwendungen, darunter einige RSS-Leser und sogar Dateimanager wie (der ansonsten sehr gute) xplorer², setzen intern auf die Internet-Explorer-engine Trident zum Anzeigen einiger Inhalte, verwenden also „den Internet Explorer“. Die betreffende Sicherheitslücke ist also auch mit einem alternativen Browser nicht zu beheben.

Es gibt Notlösungen wie das Mozilla ActiveX Control nebst passendem „Patcher“ (unten auf der Seite); jedoch ist der Mehrwert in Zweifel zu ziehen: Zum Einen ist nicht gewährleistet, dass die betreffende Anwendung nach dem Einspielen des Mozilla-controls noch problemlos funktioniert, zum Anderen muss festgehalten werden:

Es gibt keinen sicheren Browser.

Was heute den Internet Explorer befällt, kann morgen auch Firefox, Opera oder den Google-Müll befallen. Die Liste von bekannten exploits (also Code zum Ausnutzen der Schwachstellen) wächst ständig, gelegentlich sind auch verschiedene Webbrowser betroffen. Windows selbst besitzt diverse eingebaute Techniken, um solche exploits zu behindern, etwa ASLR (Address Space Layout Randomization, also Adressverwürfelung), DEP (Data Execution Prevention, also – blöder Name – Datenausführungsverhinderung), SEHOP, EAF und noch einige lustige Abkürzungen, jedoch müssen diese strukturbedingt separat für jede Anwendung aktiviert werden, sofern sie im System nicht global vorgegeben sind.

Zum Glück gibt es EMET.

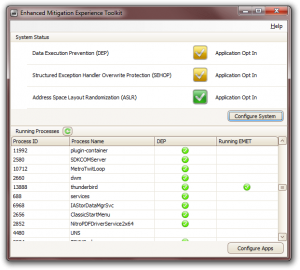

EMET ist ein Microsoftprogramm, das erwähnte Sicherheitsmaßnahmen für jede Anwendung separat „scharf schalten“ kann, im Falle von SEHOP, ASLR und DEP sogar systemweit. Das sieht ungefähr so aus:

Oben im Fenster ist zu sehen, dass DEP und SEHOP noch optional sind. Es ist möglich, über die Schaltfläche „Configure System“ beide Techniken global zu aktivieren. Dies könnte allerdings zu Problemen mit einigen Anwendungen führen, die sich einzeln ausnehmen lassen; da dies aber oft viel Aufwand wäre, empfehle ich, sich im Folgenden auf Programme zu beschränken, die die häufigsten Einfallstore für Schadprogramme darstellen, nämlich Mailprogramme und Webbrowser.

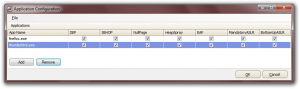

Da DEP (dritte Spalte) von vielen Programmen bereits standardmäßig unterstützt wird, ist die entsprechende Spalte bereits gut befüllt. Ich habe beschlossen, dass mein Thunderbird bestmöglich gesichert wird. Hierfür sind über die Schaltfläche „Configure Apps“ über „Add“ die ausführbare Datei thunderbird.exe auszuwählen – wohl dem, der sich merkt, wo er seine Programme hininstalliert – und die gewünschten Häkchen zu setzen:

Dies ist analog bei allen weiteren gewünschten Anwendungen (RSS-Leser, Solitär, …) durchzuführen. Empfehlenswert scheint es zu sein, die Auswahl auf ein Minimum zu reduzieren. Nach erfolgter Anpassung müssen die betroffenen Anwendungen neu gestartet werden; fortan wacht EMET (unter anderem mit einem Wächterprogramm im Benachrichtigungsfeld) über sie.

Man lasse dennoch Vorsicht walten: Praktisch jede Sicherheitsmaßnahme lässt sich irgendwie umgehen. Der Einsatz sämtlicher Schilde des Systems erhöht den nötigen Aufwand jedoch beizeiten beträchtlich.

Beschriebenes gilt übrigens nicht nur für Windows: DEP etwa (als Prozessorfunktion) ist auch unter anderen Betriebssystemen bekannt. Ein Betriebssystem ist allerdings stets nur so sicher wie das Sicherheitskonzept seines Anwenders, seine Integrität steht und fällt mit dem Sachverstand dessen, der es bedient. Anstelle jedoch auf Schlangenöl wie personal firewalls zu vertrauen, sollten sich Windowsnutzer besser mit den Schutzfunktionen ihres Systems vertraut machen. Der einmalige Aufwand kann später Frust und Unsicherheit ersparen.

Windowsnutzer sollten sich besser mit der Schutzfunktion „Linux“ vertraut machen. Der einmalige Aufwand kann später Frust und Unsicherheit ersparen.

Oder erzeugen.

Wahnsinn! Es bestand damals tatsächlich EIN Exploit. PANIK!

Wahnsinn! Es besteht zurzeit tatsächlich EIN Exploit. PANIK!

Und wenn schon: 3.5.3–1.fc17.i686

Wann genau gab es eigentlich den letzten Exploit, mit dem man sich auf der Konsole volle Systemrechte verschaffen konnte?

Unter Linux dieses Jahr.